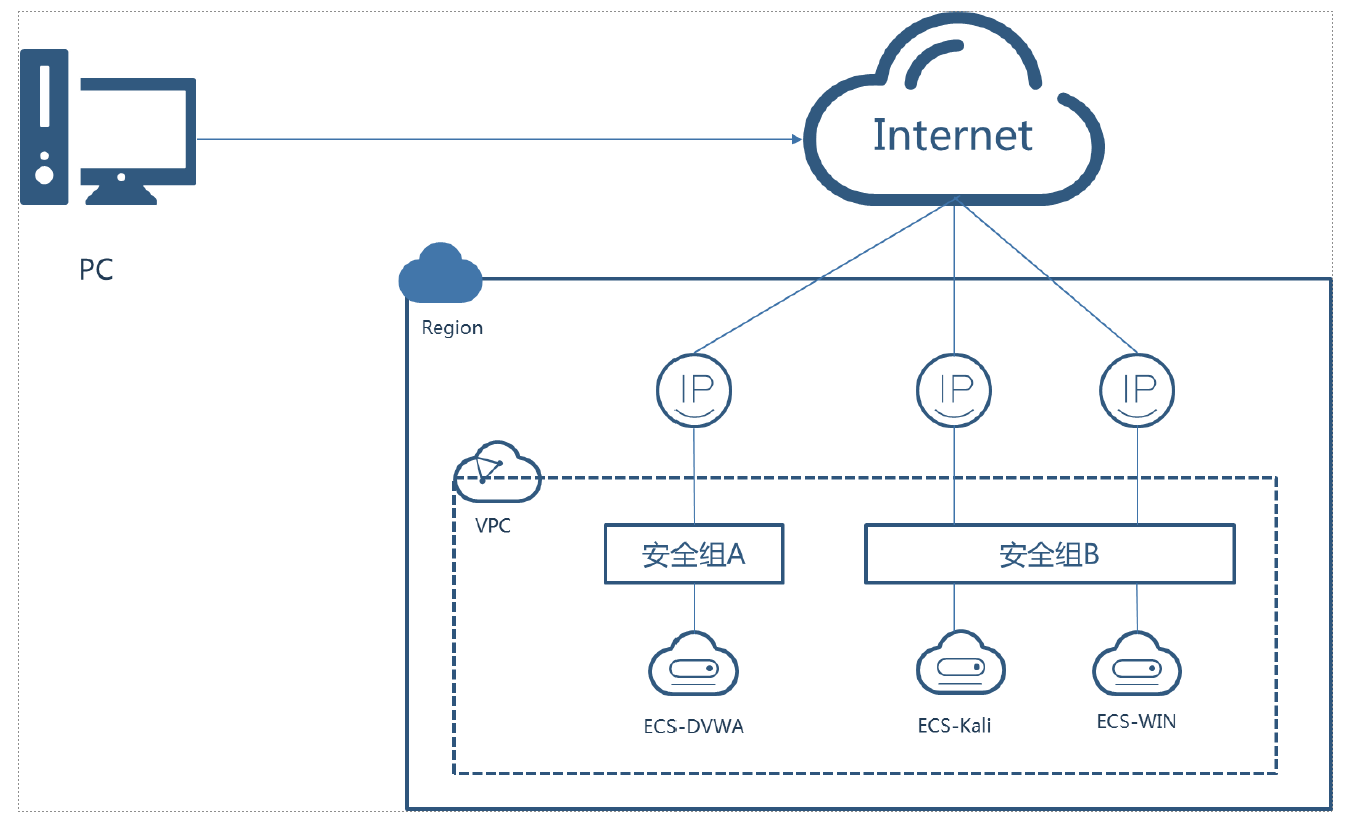

本实验为安全实验环境的前置准备,通过本实验构建安全测试的完整的、通用的环境,为后续各个安全实验提供基础的测试平台与工具。

通过在华为云平台的一个 Region 中创建一个 VPC,在该 VPC 中创建 3 台 ECS 云服务,并为其申请所需要用的安全组、EIP 服务。其中 3 台 ECS 云服务器分别为:

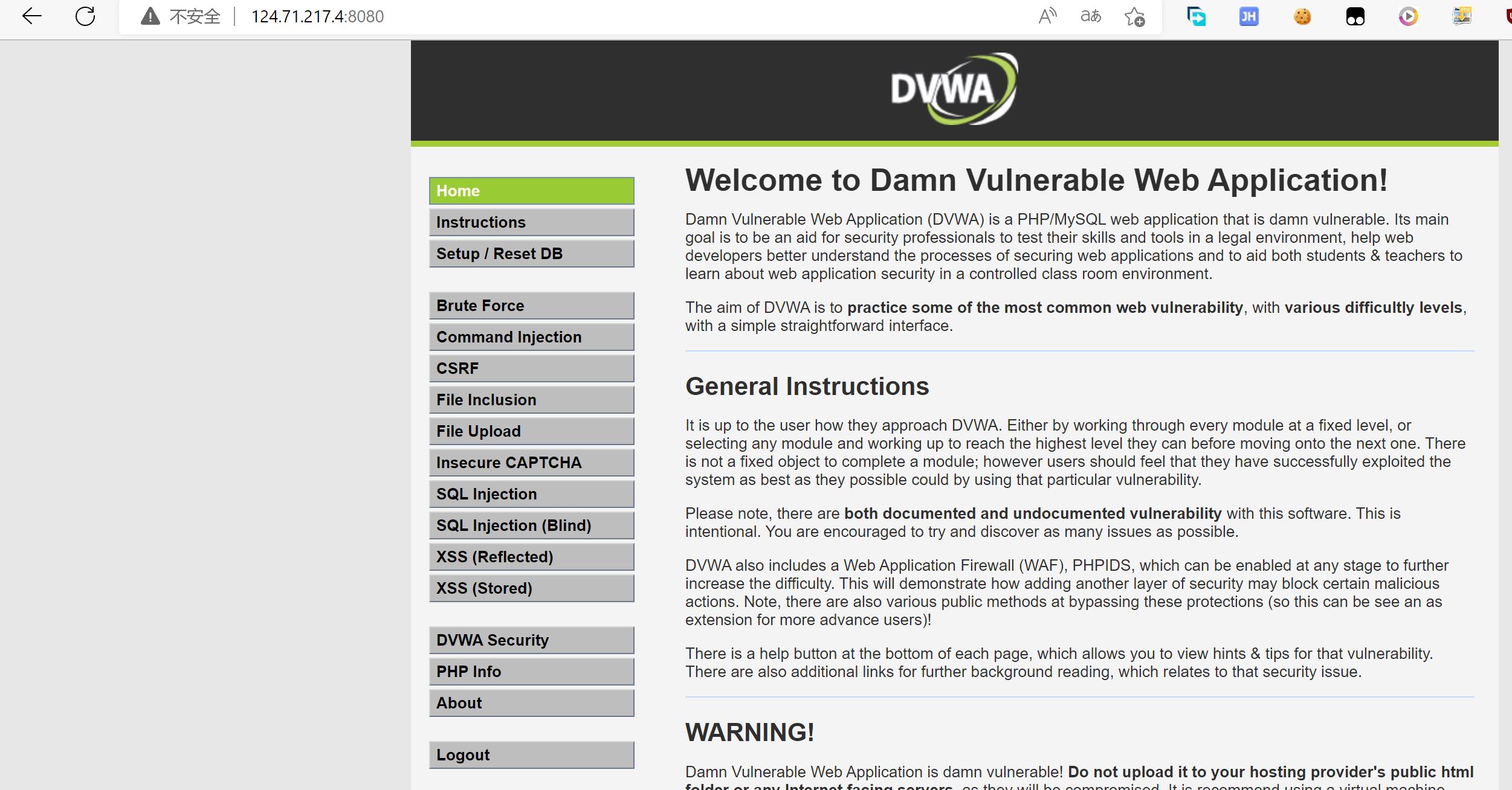

ecs-dvwa:靶机角色,CentOS 系统,安装 dvwa 软件平台,包括主流的的漏洞。提供安全测试的攻击。

ecs-kali:攻击者角色,Ubuntu 系统,安装 kali 软件平台,包括主流工具的攻击,提供攻击测试的工具与系统。

ecs-win:跳板机/攻击者角色,Server 2008 系统,安装终端管理、加密病毒、DDoS 攻击软件。提供远程管理,DDoS 攻击,被病毒入侵 等测试。

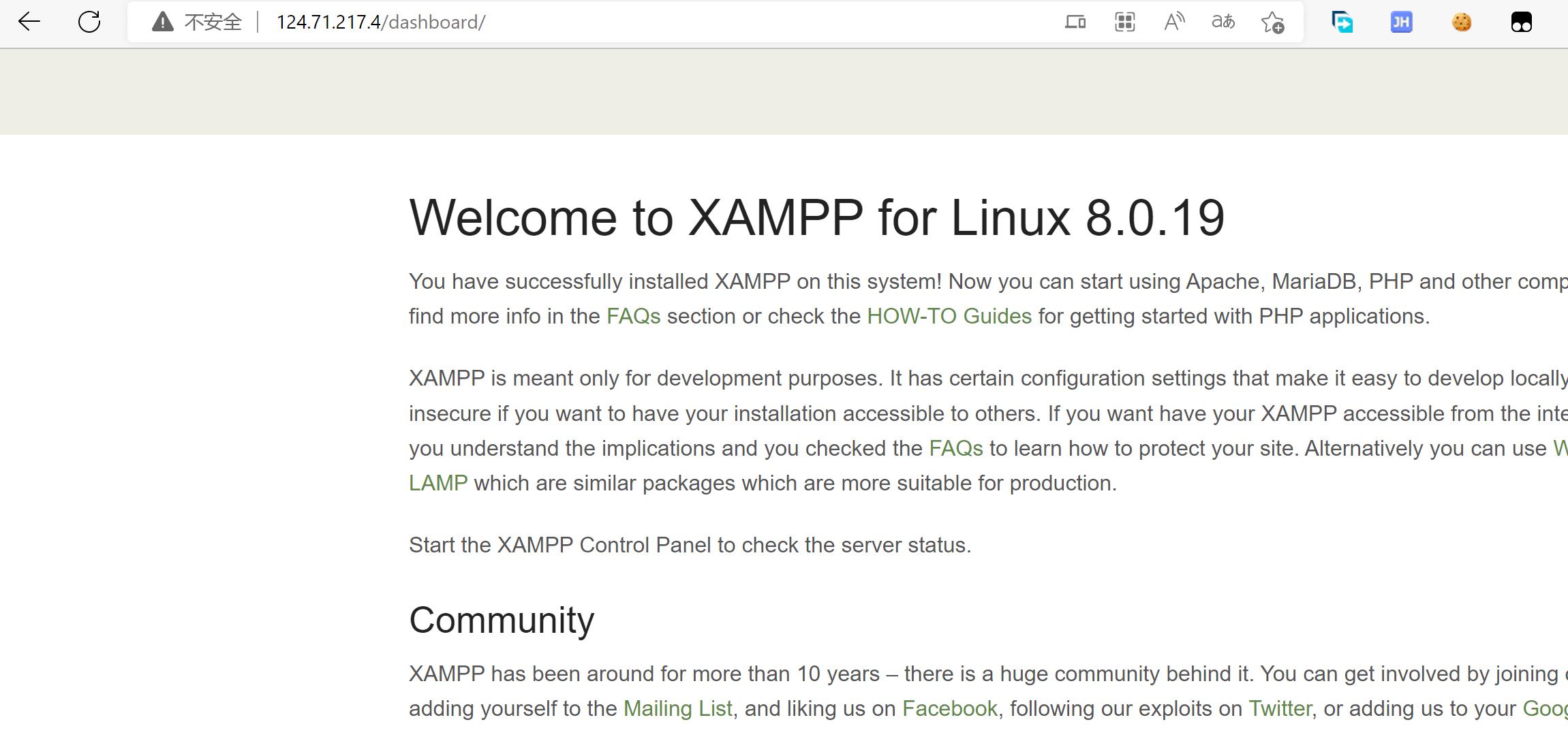

ECS01安装dvwa和XAMPP

XAMPP下载:

https://www.apachefriends.org/download.html

安装 xampp

chmod 755 xampp-linux-*-installer.run ./xampp-linux-*-installer.run

安装DVWA:

yum install docker systemctl enable docker systemctl start docker 获取 dvwa 软件 Docker 镜像。 docker pull docker.io/citizenstig/dvwa 启动 docker。 docker run -dit -p 8080:80 docker.io/citizenstig/dvwa docker ps 初始化 dvwa 数据库,本地浏览器打开 dvwa 的 web 页面,点击“create/reset database”。

ECS02 ecs-kali 云服务器部署

Docker安装部署:

安装 docker,并验证 Docker 运行状态 apt-get install docker.io -y docker -v systemctl status docker 下载 kali 的 docker 镜像 docker pull philippe233/hcie-msf 设置镜像的 tag 为 kali docker tag philippe233/hcie-msf kali docker images 启动 kali 并进入其 docker 实例,并通过 msfconsole 命令验证 kali 已经正常运行 docker run -t -p 8088:8088 -i kali /bin/bash msfconsole

ECS03 ecs-win 云主机部署

使用nmap扫描ecs-dvwa网络端口

docker run -t -p 8088:8088 -i kali /bin/bash 使用 ecs-kali 上的nmap 工具对 eip 端口进行扫描。 nmap -n -sS -P0 -p1-10024 X.X.X.X

扫描结果:

root@ecs-kali:~# docker run -t -p 8088:8088 -i kali /bin/bash root@b5826d70a8cd:/# nmap -n -sS -P0 -p1-10024 124.71.217.4 Starting Nmap 7.70 ( https://nmap.org ) at 2022-08-03 02:46 UTC Nmap scan report for 124.71.217.4 Host is up (0.0035s latency). Not shown: 10008 filtered ports PORT STATE SERVICE 20/tcp closed ftp-data 21/tcp closed ftp 22/tcp open ssh 23/tcp closed telnet 80/tcp open http 443/tcp open https 8080/tcp open http-proxy 8081/tcp closed blackice-icecap 8082/tcp closed blackice-alerts 8083/tcp closed us-srv 8084/tcp closed unknown 8085/tcp closed unknown 8086/tcp closed d-s-n 8087/tcp closed simplifymedia 8088/tcp closed radan-http 8089/tcp closed unknown

远程终端通过 ecs-dvwa 的 eip 登录云服务器。

启动 dvwa。

docker run -dit -p 8080:80 docker.io/citizenstig/dvwa cd /opt/lampp ./xampp start

设置安全组 sg-A,点击进入安全组 sg-A 入方向规则,点击修改按钮设置端口 21。输入内外网段 192.168.0.0/24,确认保存配置

对 ecs-dvwa 再次端口扫描。

root@b5826d70a8cd:/# nmap -n -sS -P0 -p1-10024 124.71.217.4 Starting Nmap 7.70 ( https://nmap.org ) at 2022-08-03 02:55 UTC Nmap scan report for 124.71.217.4 Host is up (0.0035s latency). Not shown: 10010 filtered ports PORT STATE SERVICE 22/tcp open ssh 23/tcp closed telnet 80/tcp open http 443/tcp open https 8080/tcp open http-proxy 8081/tcp closed blackice-icecap 8082/tcp closed blackice-alerts 8083/tcp closed us-srv 8084/tcp closed unknown 8085/tcp closed unknown 8086/tcp closed d-s-n 8087/tcp closed simplifymedia 8088/tcp closed radan-http 8089/tcp closed unknown

在使用 nmap 对云服务器 ecs-dvwa 的 vpc 内外地址进行扫描。

root@b5826d70a8cd:/# nmap -n -sS -P0 -p1-10024 192.168.0.15 Starting Nmap 7.70 ( https://nmap.org ) at 2022-08-03 02:56 UTC Nmap scan report for 192.168.0.15 Host is up (0.00025s latency). Not shown: 10008 filtered ports PORT STATE SERVICE 20/tcp closed ftp-data 21/tcp open ftp 22/tcp open ssh 23/tcp closed telnet 80/tcp open http 443/tcp open https 8080/tcp open http-proxy 8081/tcp closed blackice-icecap 8082/tcp closed blackice-alerts 8083/tcp closed us-srv 8084/tcp closed unknown 8085/tcp closed unknown 8086/tcp closed d-s-n 8087/tcp closed simplifymedia 8088/tcp closed radan-http

扫描结果对比:

21 端口在公网无法访问,但是在内网可以访问,设置成功。

漏洞扫描服务配置

启用华为云漏洞扫描服务,并配置与云主机 ecs-dvwa 的服务相关的设置,准备对 ecs-dvwa的 web 服务器进行扫描。

扫描结果:

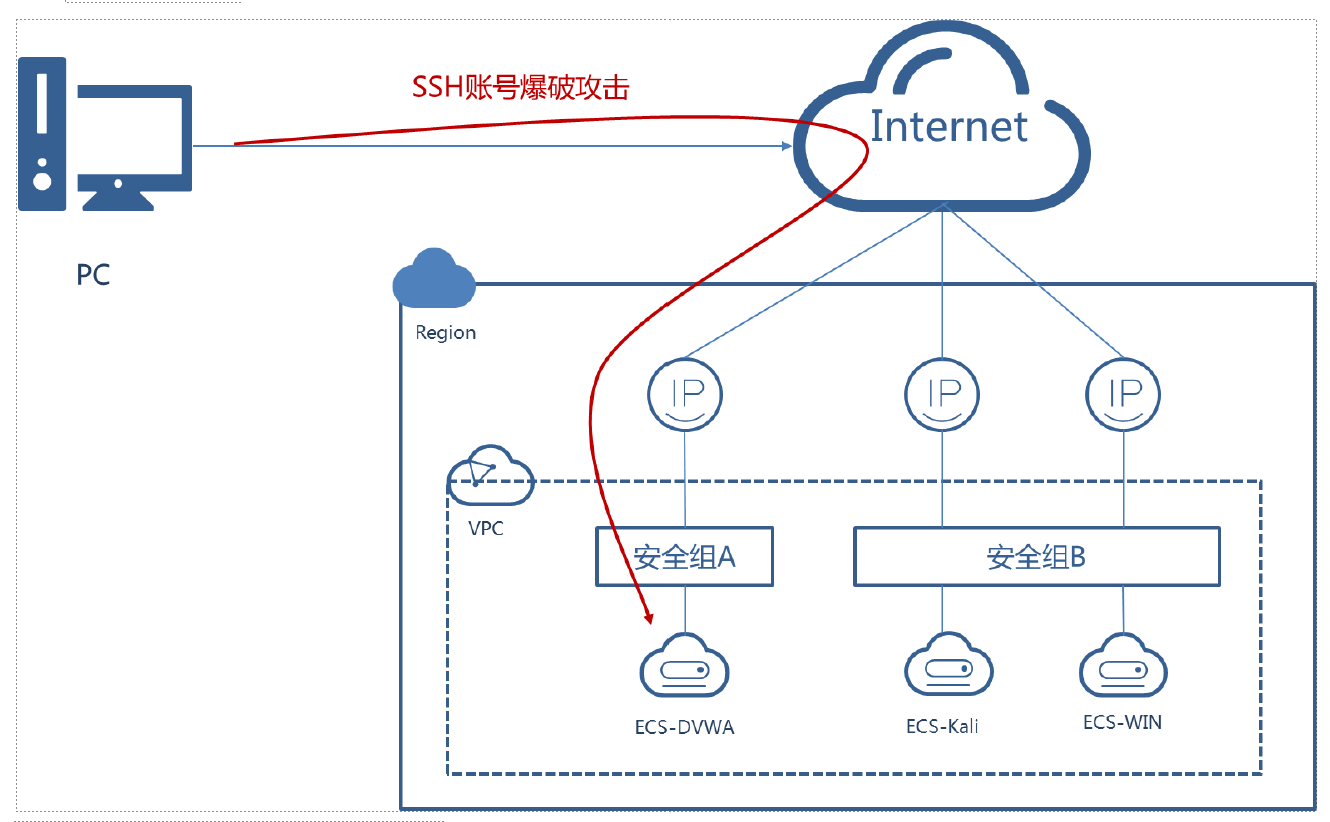

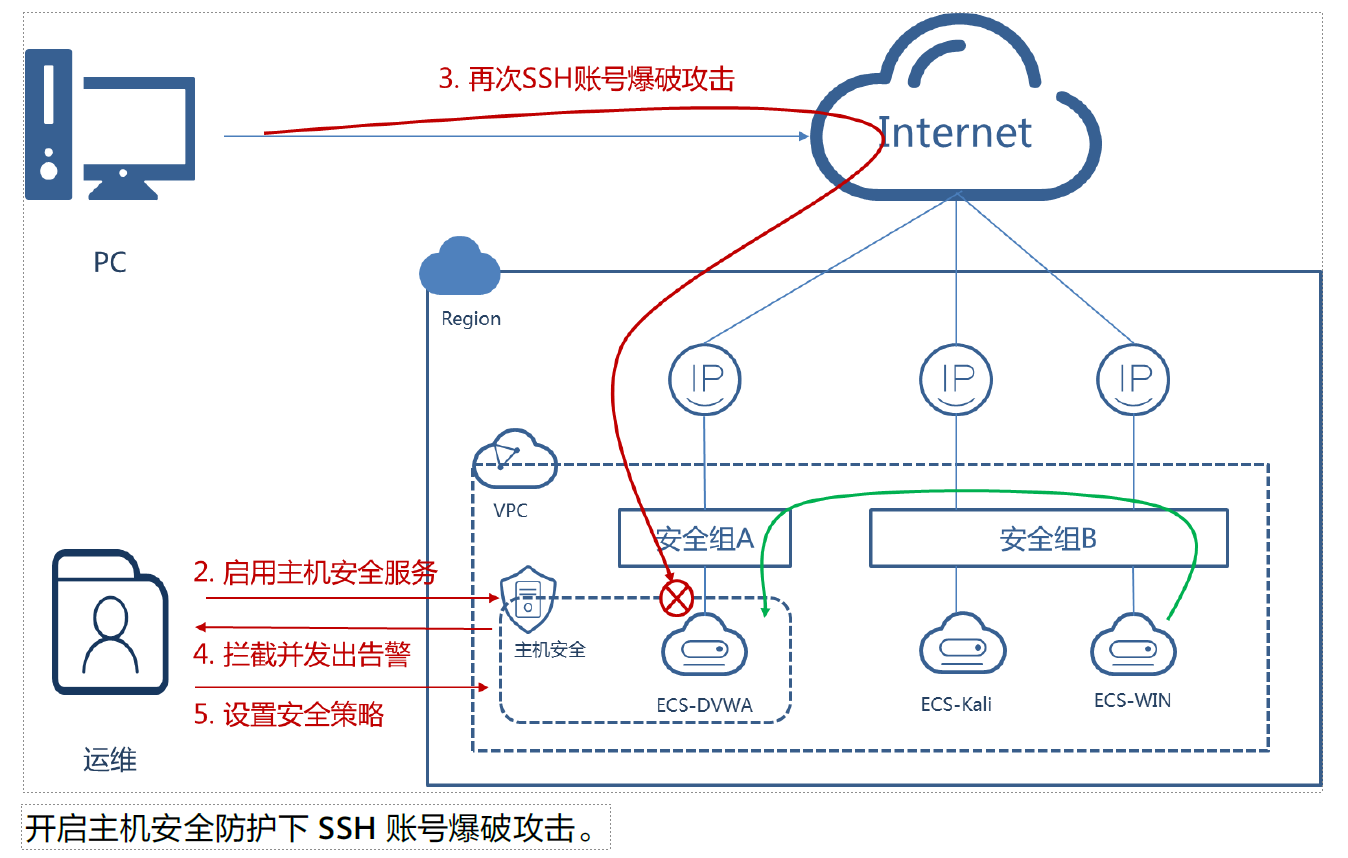

SSH 密码爆破实践